|

Sicherheit

|

SSH-Einstellungen in Exceed

Die SSH-Einstellungen erreicht man in Xstart über die Schaltfläche "Einstellugen" neben "Secure Shell" (vgl. Abbildung auf der vorhergehenden Seite).

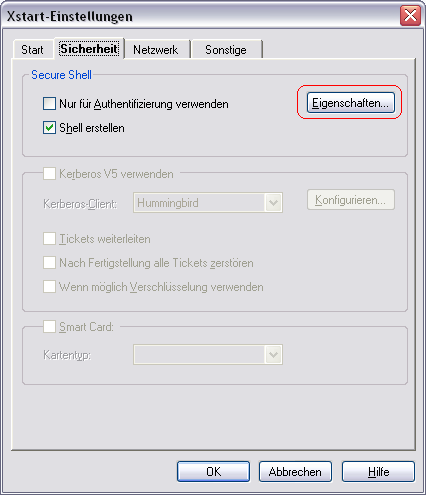

In den Xstart-Einstellugen ist wiederum der Reiter "Sicherheit" auszuwählen (wie in der nebenstehenden Abbildung).

Wenn "Nur für Authentifizierung verwenden" angeschaltet ist (per Default ausgeschaltet), dann wird kein X11-Tunnel aufgebaut. Lediglich die UNIX/Linux-seitige Anmeldung erfolgt dann verschlüsselt, die X-Applikation selbst kommuniziert dann - wie ohne SSH - über den unverschlüsselten Port (meist 6000) mit dem X-Server. Bei dieser Variante muss allerdings in der Befehlszeile, die die X-Applikation aufruft, unbedingt die DISPLAY-ID übergeben werden (vgl. Kapitel über Xstart).

Wenn es ausreicht, die Authentifizierung zu verschlüsseln und die unverschlüsselte X11-Kommunikation nicht sichetheitskritisch ist, dann bringt diese Variante einen gewissen Performance-Gewinn.

In seltenen Fällen ist es erforderlich, "Shell erstellen" auszuschalten. Normalerweise wird nach der Authentifizierung eine Shell gestartet, innerhalb deren dann die X-Applikation gestartet wird. Dies kann hier ausgeschaltet werden.

Hinweis: Soll SSH über einen vom Standard (22) abweichenden Port betrieben werden, so ist diese Einstellung unter dem Reiter "Netzwerk" vorzunehmen - wie bei den Xstart-Einstellungen beschrieben.

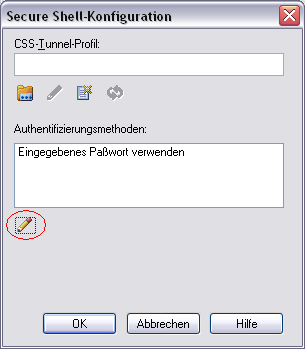

Ein Klick auf "Eigenschaften" bringt die Liste der konfigurierten Authentifizierungsmethoden, die CSS in der angezeigten Reihenfolge versucht anzuwenden.

Darüber hinaus besteht hier die Möglichkeit, ein separat zu erstellendes sog. CSS-Tunnel-Profil anzugeben, was aber in der Regel nicht erforderlich ist.

Unterhalb der Liste ist über das Edit-Icon (das Stift-Symbol) das unten abgebildete Menü zum Hinzufügen (und Entfernen) von Authentifizierungsmethoden aufzurufen.

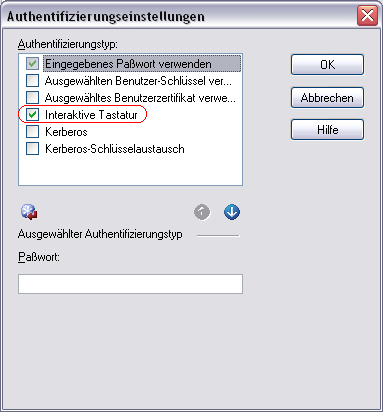

Abweichend von der Voreinstellung ist hier - insbesondere für SSH-Verbindungen über die heute weit verbreiteten OpenSSH-Server - die Methode "Interaktive Tastaur" (engl. "Keyboard Interactive") einzuschalten.

Weitere Authentifizierungsmethoden sind Kerberos und Benutzer-Schlüssel bzw. -Zertifikat.

Darüber hinaus kann mit den beiden blauen Schaltfläschen mit den Pfeilen die Reihenfolge verändert werden, in der die verschiedenen Authentifizierungsmethoden angewandt werden (wenn die erste scheitert, wird die zweite versucht usw.).

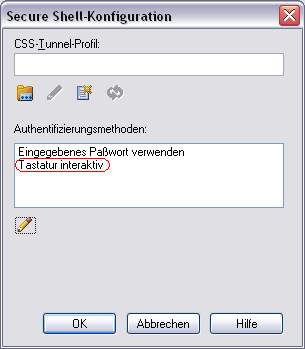

Nach Drücken von OK sollte dann die Liste wie in der nebenstehenden Abbildung aussehen, wo nun zusätzlich "Tastatur interaktiv" auftaucht.

Ebenso lassen sich andere SSH-Authentifizierungsmethoden aktivieren, die z.T. zusätzlich die Auswahl eines (vorher zu erzeugenden oder zu importierenden) Schlüssels oder Zertifikats erfordern.

Darauf werden die folgende Seite detaillierter eingehen.